Nel mese di dicembre 2020 il Cert-AgID ha monitorato 21.682 portali istituzionali di Pubbliche Amministrazioni, scoprendo che molti di questi hanno gravi problemi di sicurezza.

Perseguendo l’obiettivo di garantire la sicurezza dei servizi digitali erogati dalla Pubblica Amministrazione, il Cert-AgID ha sviluppato uno strumento di analisi specifico volto a monitorare l’utilizzo del protocollo HTTPS e il livello di aggiornamento dei CMS (Content Management System) utilizzati dai portali Istituzionali.

Partendo dell’Indice delle Pubbliche Amministrazioni IPA, nelle prime settimane del mese di dicembre 2020 sono stati monitorati tutti i 21.682 portali Istituzionali primari, escludendo gli eventuali sotto-domini presenti.

Tra questi, per 20.018 domini è stato possibile rilevare correttamente i parametri della connessione HTTPS. Su tali portali è stato quindi possibile analizzare il livello di sicurezza del protocollo. In particolare:

– 445 (2%) portali istituzionali risultano senza HTTPS abilitato;

– 13.297 (67%) hanno gravi problemi di sicurezza;

– 4.510 (22%) hanno un canale HTTPS mal configurato;

– 1.766 (9%) utilizzano un canale HTTPS sicuro.

Ecco la rappresentazione grafica dei risultati:

Il monitoraggio ha anche messo sotto osservazione il CMS (Content Management System), cioè il software utilizzato per la pubblicazione dei contenuti sul sito internet: dei 21.682 siti monitorati, 20.050 sono risultati raggiungibili e sono stati sottoposti all’analisi del CMS.

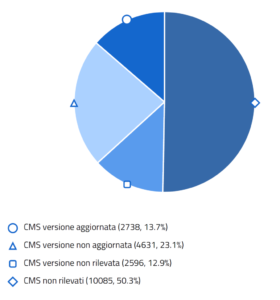

Dei 20.050 siti analizzati, solo 9.965 (49.7%) utilizzano un CMS tra i più diffusi (WordPress, Joomla, Drupal..ecc). Di questi, 2.738 (13.7%) portali Istituzionali, utilizzano un CMS aggiornato all’ultima versione disponibile alla data di monitoraggio, in 4.631 (23.1%) utilizzano una versione non aggiornata mentre per 2.596 (12.9%) la configurazione era tale da non rendere possibile il rilevamento della versione. Vi è infine una quota rilevante del 50,3% (10.085 portali) per cui non è stato possibile rivlevare la versione del CMS.

Ecco la sintesi grafica dell’analisi del CMS:

L’analisi ha evidenziato delle vulnerabilità diffuse e potenzialmente rilevanti: AgID provvederà a inviare un report informativo alle singole organizzazioni che risulteranno al di sotto del livello atteso indicato negli obiettivi del piano triennale, in modo da intraprendere un percorso utile alla mitigazione dei problemi riscontrati.

Le PA i cui siti hanno mostrato delle gravi vulnerabilità verranno sicuramente contattate nel breve periodo: è importante rilevare questa segnalazione con lo stesso approccio costruttivo di AgID ed attivarsi per implementare le misure di sicurezza necessarie per garantire un efficace servizio al cittadino.

Ricordiamo che SI.net è a disposizione degli enti pubblici al fine di individuare la soluzione tecnologica più adatta al proprio contesto IT ed implementare con successo ed in piena sicurezza siti e app sviluppati secondo le linee guida AgID.

A questo link è possibile consultare l’articolo orginale sul portale del CERT-AgID.

Per informazioni sui servizi di information technology offerti da SI.net per accompagnare aziende private ed enti pubblici nelle continue sfide legate all’innovazione tecnologica, scrivi a comunicazione@blog.sinetinformatica.it o telefona allo 0331.576848.

Per ricevere aggiornamenti sulle tematiche relative all’innovazione nell’ICT iscriviti alla nostra newsletter.

Segui SI.net anche su Twitter, Facebook, YouTube, LinkedIn e Telegram